El control de accesos, clave para garantizar la seguridad en data

Así lo considera Pablo Sánchez Ponce, technology manager de Nexica, quien señala alguna medidas estándar que se deben poner en práctica para conseguirlo. "La

Seguridad lógica en informática. ¿En qué consiste?

Todo sobre la seguridad y control de acceso de centros de datos

Qué es un CASB? Agente de seguridad de acceso a la nube - Zscaler

10 técnicas de control de acceso de seguridad informática

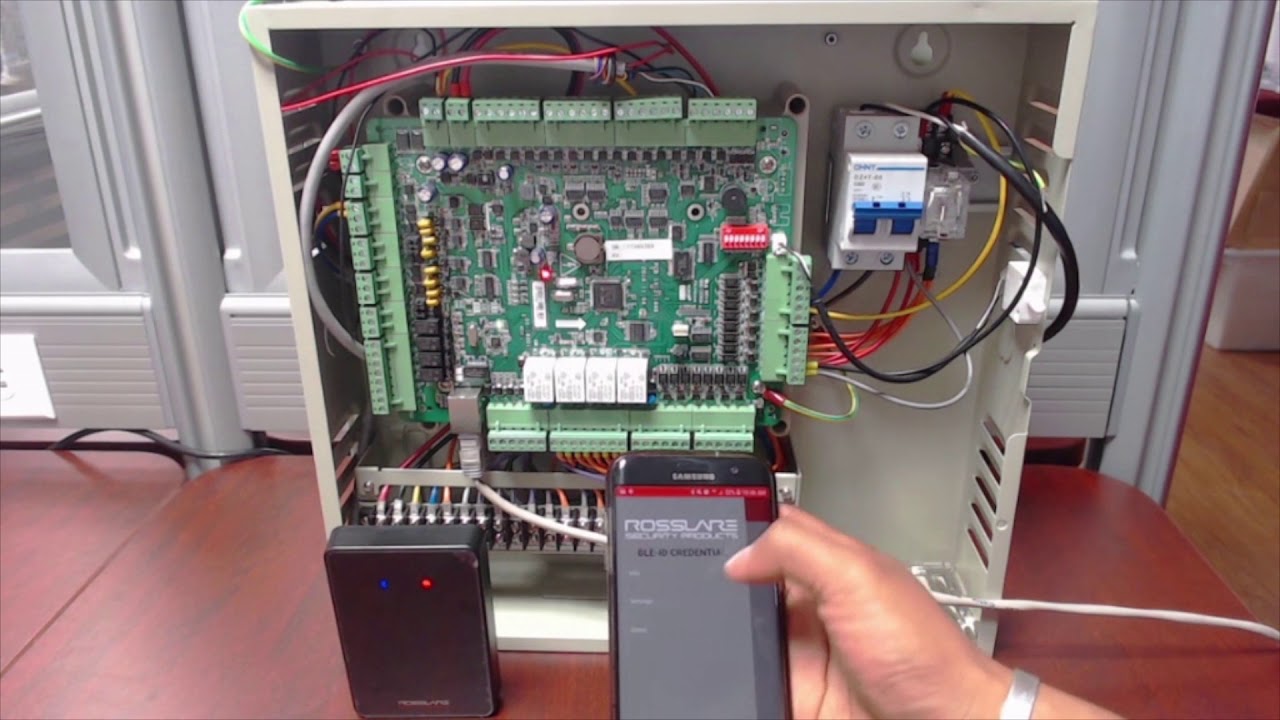

Control de accesos, seguridad empresarial, control de ingresos, sistema de seguridad

Control de acceso: Qué es, características, tipos y su importancia en seguridad

7 Mejores Prácticas para el Gobierno de Datos - Securiti

Controles de acceso y su seguimiento para un SGSI basado en estándar 27001 - PMG SSI - ISO 27001

Tecnologías SASE: el perímetro de servicio de acceso seguro

Datos sensibles: la importancia del control de acceso a terceros

Las 6 capas de seguridad en Data Centers: soluciones para garantizar una protección integral